Kali Linux su iPad ? Si grazie al Raspberry Pi 3b+

Per un ethical hacker è sempre comodo aver a portata di mano Kali Linux, ma come fare se si ha…

Steganografia – Nascondere file in immagini e canzoni

Avete mai sentito parlare di steganografia ? è una tecnica sviluppata per nascondere informazioni. In questa semplice guida verranno mostrati…

Configurazione Android ed Intercept dei pacchetti con Burp – Seconda Parte

Questa guida è dedicata completamente al mondo Android. Dopo aver configurato ed installato Android è possibile procedere con la seconda…

Configurazione Android ed Intercept dei pacchetti con Burp – Prima Parte

In questa guida verrà mostrato come è possibile configurare sulla macchina virtuale un dispositivo Android. In questo modo sarà possibile…

Exploit Time con il metodo RAE – Ricerca, Analisi, Exploit

Il RAE, creato da Giuseppe Compare, è un metodo ideato per gli ethical hacker al fine di creare un corretto…

Open Vas – Vulnerability Analysis

OpenVas è uno strumento completamente gratuito che permette di effettuare l’analisi delle vulnerabilità di un servizio esposto in rete. Questo…

Penetration Test con TiDos

TiDos Framework è un toolkit open source che esegue tutte le principali attività di penetration test. Tutte le attività vengono…

Nikto – Analisi siti web

Nikto è un potentissimo strumento open source disponibile in Kali Linux e Parrot, che consente di di effettuare un Vulnerability…

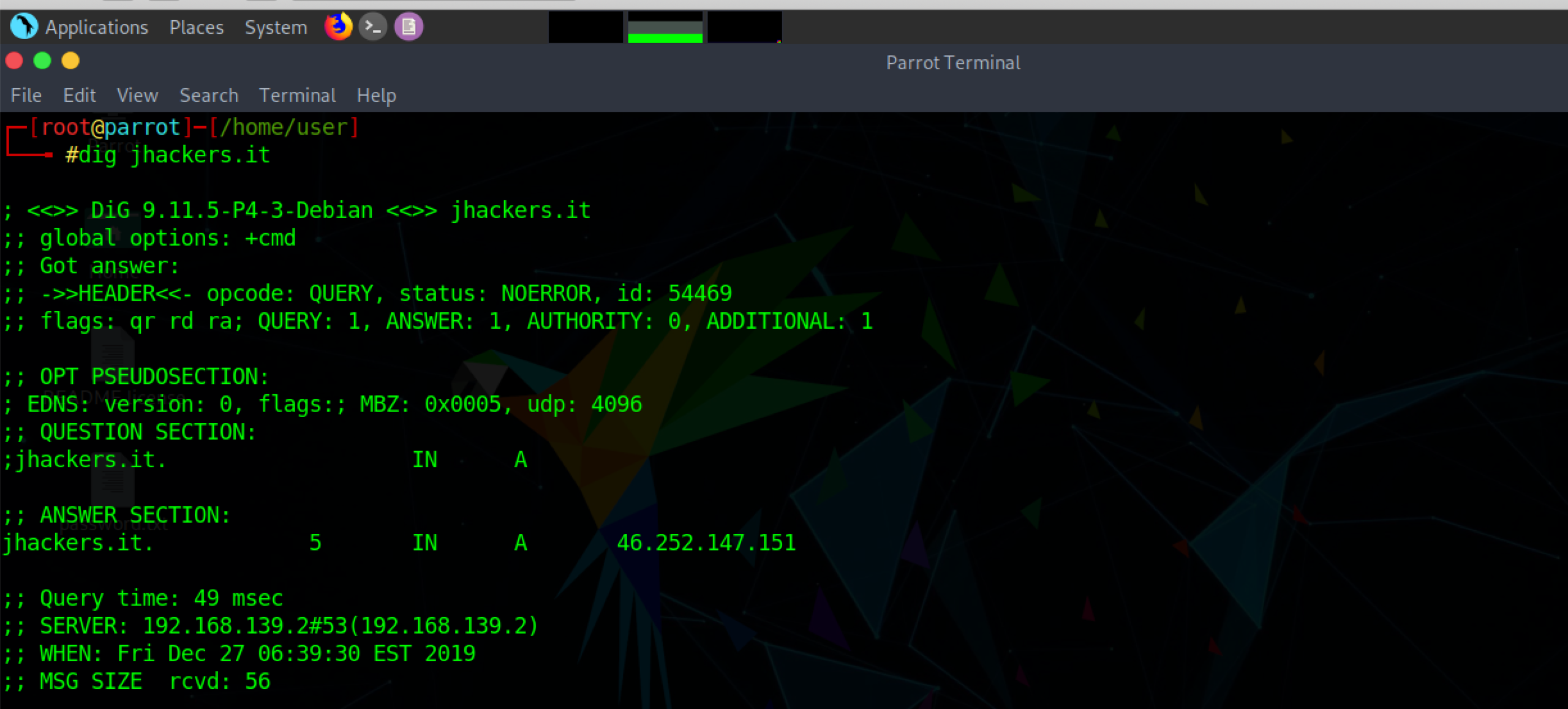

Information Gathering – Dig e Whois

Kali linux mette a disposizione una serie di tools che permettono di iniziare a raccogliere informazioni dettagliate sul target. Tra…